Zurück zur Blogübersicht

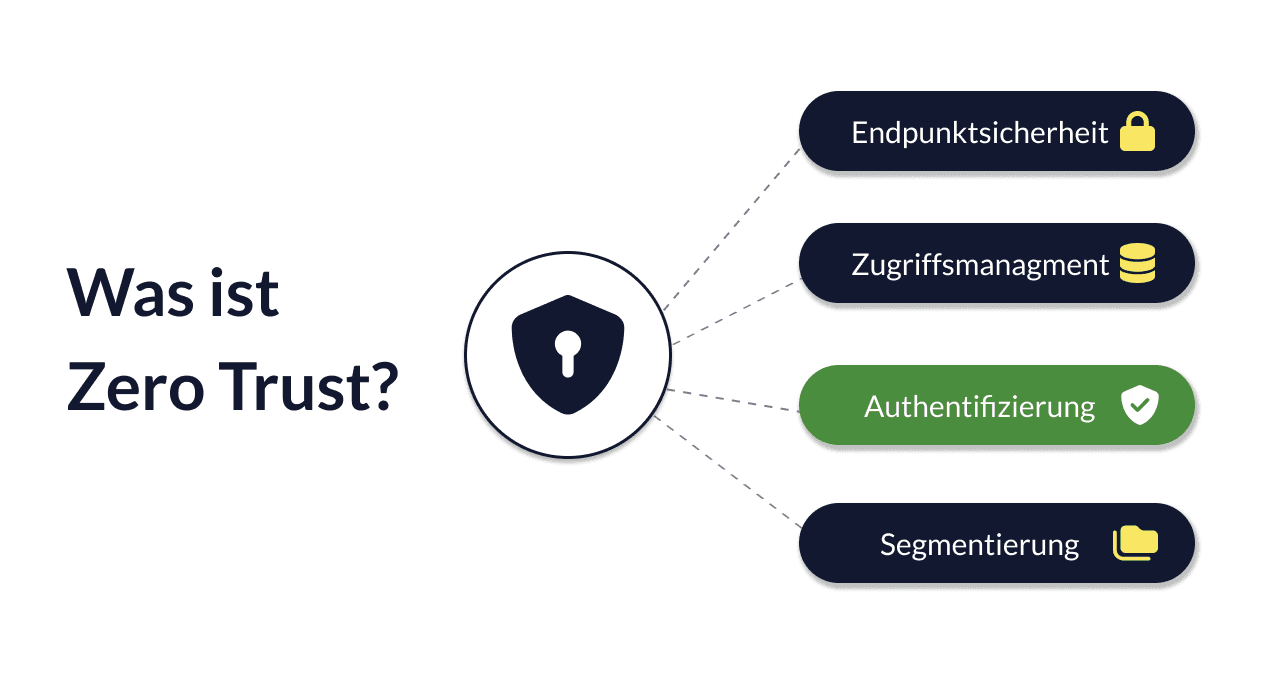

Was ist Zero Trust? – Bedeutung, Prinzip und Architektur einfach erklärt

Immer öfter hört man von Sicherheitslücken, welche mit der hohen digitalen Vernetzung vieler Schnittstellen im Arbeitsalltag zusammenhängen. Digitalisierte Prozesse wie die Nutzung von Cloud-Diensten oder Remote-Arbeit bringen neue Sicherheitsanforderungen an Unternehmen heran. Dabei kann es schnell passieren, dass die klassischen IT-Sicherheitsmodelle an ihre Grenzen kommen. Eine moderne Antwort darauf und eine Möglichkeit, Cyberangriffe zu antizipieren, ist das Prinzip des „Zero Trust“. Doch was bedeutet Zero Trust, wie funktioniert es und warum genau ist es heute so relevant?

Was bedeutet Zero Trust?

Der Begriff Zero Trust bezeichnet im Großen und Ganzen ein IT-Sicherheitskonzept, welches auf einem einfachen, aber konsequenten Grundsatz basiert: „Vertraue niemandem und überprüfe alles.“ Im Gegensatz zu traditionellen Sicherheitsmodellen geht Zero Trust davon aus, dass weder Nutzer noch Geräte oder Anwendungen automatisch vertrauenswürdig sind. Daher sollte jeder Zugriff, egal ob extern oder intern, kontinuierlich geprüft, authentifiziert und autorisiert werden.

So ist es möglich, Cybersicherheit zu bestärken und die möglichen Risiken zu minimieren.

Warum ist Zero Trust relevant?

Die klassische Netzwerksicherheit arbeitet häufig mit einem Prinzip, bei dem alles innerhalb des Netzwerks als vertrauenswürdig und alles außerhalb als unsicher gilt. Dieses Modell ist jedoch überholt, denn:

Cloud-Services liegen außerhalb klassischer Netzwerkgrenzen

Mitarbeitende arbeiten vermehrt remote oder hybrid

Cyberangriffe werden immer gezielter und komplexer

Identitätsdiebstahl ist eine der häufigsten Angriffsmethoden

Mit Hilfe von Zero Trust können diese Risiken in jeglichen Bereichen reduziert werden. Denn das Prinzip ist in der Lage, die Angriffsfläche deutlich zu minimieren.

Wie funktioniert Zero Trust?

Die Funktionsweise von Zero Trust basiert auf kontinuierlicher Überprüfung und Kontextbewertung. Dabei werden unter anderem folgende Faktoren berücksichtigt:

Die Identität des Nutzers (z. B. Mitarbeiter, externer Dienstleister etc.)

Der Sicherheitsstatus des Geräts

Der Standort und die Netzwerkumgebung

Der Zeitpunkt und die Art der Anfrage

Die Sensibilität der angeforderten Ressource

Das Kernkonzept: Die Zugriffe werden nicht einmalig bewertet, sondern je nach Kontext. Damit kann der Zugriff jederzeit nach Bedarf und Einschätzung vergeben, eingeschränkt oder entzogen werden.

Was ist das Zero Trust Prinzip?

Das Zero Trust Prinzip stützt sich auf mehrere zentrale Ideen:

Explizite Verifizierung

Jeder Zugriff wird authentifiziert und autorisiert.Minimalprinzip (Least Privilege)

Nutzer erhalten nur die Rechte, die sie wirklich benötigen.Annahme eines Sicherheitsvorfalls

Das System geht davon aus, dass Angriffe bereits stattfinden oder jederzeit möglich sind.

Diese Prinzipien sorgen dafür, dass Sicherheitsverletzungen früh erkannt und ihre Auswirkungen begrenzt werden.

Zero Trust Architektur – Aufbau und Komponenten

Die Zero Trust Architektur beschreibt die technische Umsetzung des Konzepts. Bausteine der Architektur sind beispielsweise:

Identitäts- und Zugriffsmanagement (IAM)

Multi-Faktor-Authentifizierung (MFA)

Security Information & Event Management (SIEM)

Geräte- und Endpunktsicherheit

Netzwerksegmentierung (Micro-Segmentation)

Kontinuierliches Monitoring und Logging

Fazit: Zero Trust als moderner Sicherheitsstandard

Zero Trust ist ein wertvoller, ganzheitlicher Sicherheitsansatz, welcher auch im Jahr 2026 Beachtung geschenkt werden sollte. Mit Hilfe des Ansatzes lassen sich sensible Daten stärker schützen und die Fläche für potenzielle Angriffe auf Daten oder das Netzwerk können reduziert werden. Zero Trust überzeugt also mit seiner hohen Anpassungsfähigkeit an die modernen IT-Strukturen und ist in der digitalen Umwelt von Unternehmen unverzichtbar.

Das könnte Dich auch interessieren:

Kapazitätsplanung entscheidet darüber, ob Projekte realistisch umsetzbar sind oder scheitern. Was genau Kapazitätsplanung ist und wie sie funktioniert erfährst du hier.

Erfahre, was Composable Commerce ist, wie es sich von Headless Commerce unterscheidet und welche Chancen es für dein Business bietet.

Der EU AI Act ist beschlossen und bringt erstmals verbindliche Regeln für künstliche Intelligenz in Europa. Erfahre, welche KI-Systeme betroffen sind, welche Pflichten Unternehmen erwarten und wie hoch die Strafen bei Verstößen ausfallen.

Erfahre, welche Prozesse sich besonders gut digitalisieren lassen und wie du Schritt für Schritt vorgehst.

Cyberangriffe sind allgegenwärtig, besonders für Unternehmen. In diesem Beitrag zeigen wir dir, wie du dein Unternehmen mit den richtigen IT-Sicherheitsmaßnahmen besser schützt und worauf es wirklich ankommt. Von Grundlagen bis Praxistipps!

Klingt spannend?

Wir sollten uns kennenlernen!